Múltiplas Coleções NFT Em Risco Por Falha Em Biblioteca De Código Aberto

Uma vulnerabilidade em uma biblioteca de código aberto comum em todo o espaço Web3 afeta a segurança de contratos inteligentes pré-construídos, afetando várias coleções NFT, incluindo a Coinbase.

A divulgação veio hoje cedo dadesenvolvimento Web3 -nbsp;plataforma Thirdweb. O anúncio traz um mínimo de detalhes, o que irritou alguns usuários que queriam esclarecimentos que pudessem ajudá-los a proteger os contratos.

Terceira web disse que tomou conhecimento da falha de segurança em 20 de novembro - e pressionou uma correção dois dias depois, mas não divulgou o - nome da biblioteca e o tipo ou gravidade da vulnerabilidade para evitar alertar os invasores .

A empresa diz que sim contatou os mantenedores da biblioteca vulnerável e também alertou outros protocolos e organizações sobre o problema, compartilhando descobertas e mitigações.

Os seguintes contratos inteligentes são afetados pela falha:

AirdropERC20 (v1.0.3 e posterior), ERC721 (v1.0.4 e posterior), ERC1155 (v1.0.4 e posterior) ERC20Claimable, ERC721Claimable, ERC1155Claimable

BurnToClaimDropERC721 (todas as versões)

DropERC20, ERC721, ERC1155 (todas as versões)

Cartão de fidelidade

MarketplaceV3 (todas as versões)

Multiwrap, Multiwrap_OSRoyaltyFilter

OpenEditionERC721 (v1.0.0 e posterior)

Pacote e Pack_OSRoyaltyFilter

TieredDrop (todas as versões)

TokenERC20, ECRC721, ERC1155 (todas as versões)

SignatureDrop, SignatureDrop_OSRoyaltyFilter

Divisão (baixo impacto)

TokenStake, NFTStake, EditionStake (todas as versões)

“Se você usou nosso Solidity SDK para estender nosso contrato base ou construiu um contrato personalizado, não acreditamos que a vulnerabilidade se estenda ao seu contrato”, explica Thirdweb, acrescentando que isso não é uma garantia porque eles “são incapazes de auditar contratos individuais ."

Thirdweb compartilhou os detalhes da exploração com os mantenedores da biblioteca afetada e disse que não viu a vulnerabilidade sendo aproveitada em ataques.

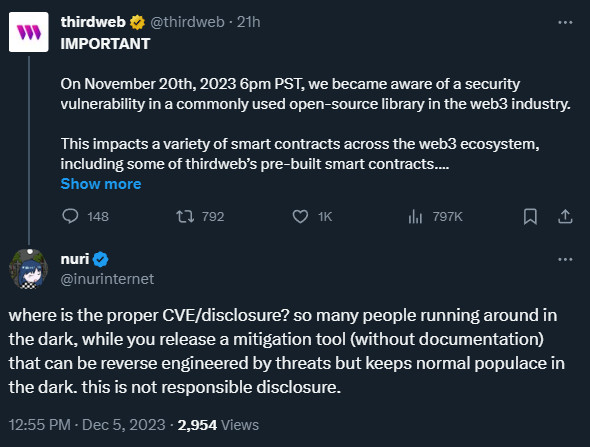

Usuários incomodados com falta de transparência

A ausência de detalhes levou alguns usuários a pedir esclarecimentos ou especular que o problema está na implementação da biblioteca Thirdweb.

Um usuário reclamou da falta de transparência solicitando o identificador CVE (Common Vulnerabilities and Exposures) da vulnerabilidade e uma explicação de como funciona a mitigação.

Bloqueie contratos vulneráveis

Thirdweb disse que os proprietários de contratos inteligentes devem tomar medidas de mitigação imediatamente para todos os contratos pré-construídos criados antes de 22 de novembro de 2023, às 19h (horário do Pacífico).

O conselho é bloquear os contratos vulneráveis, tirar um instantâneo e depois migrá-lo para um novo contrato criado com uma versão não vulnerável da biblioteca. Uma ferramenta dedicada e um tutorial sobre como mitigar os contratos impactados são: fornecido aqui .

Thirdweb disse que ofereceria concessões retroativas de gás para cobrir mitigações de contrato - mas os usuários precisam preencha um formulário para ser aprovado.

Naturalmente, o aviso preocupou os detentores de NFTs valiosos e as grandes plataformas de negociação de NFT já responderam à situação.

Em um anúncio na segunda-feira, Coinbase NFT disse que soube da vulnerabilidade na sexta-feira passada e que ela afeta algumas de suas coleções criadas com Thirdweb.

“A Coinbase em si não é afetada por esse problema e todos os fundos da Coinbase estão seguros”, acrescenta a plataforma de troca de criptografia.

Os mantenedores da biblioteca OpenZeppelin para desenvolvimento de contratos inteligentes também foram informados sobre o problema que afeta as versões do Thirdweb do contrato pré-construído DropERC20, ERC721, ERC1155 (todas as versões) e AirdropERC20.

"Com base em nossa investigação, o problema é inerente a uma integração problemática de padrões específicos, e NÃO específico às implementações contidas na biblioteca OpenZeppelin Contracts" -OpenZeppelin

Mocaverse, a coleção NFT de membros do ecossistema Animoca Brands, também atualizou seus usuários de que seus ativos estão seguros e que “atualizou com sucesso os contratos inteligentes da coleção Mocaverse NFT, Lucky Neko e Mocaverse Relic para fechar a vulnerabilidade de segurança relevante”.

Na terça-feira, depois de realizar todas as etapas de mitigação sempre que possível, a Mocaverse sinalizou o risco potencial para as subsidiárias da Animoca Brands, para deixá-las tomar as medidas necessárias para a segurança dos ativos de seus usuários.

“Para os contratos que não podem ser atualizados, incluindo o Realm Ticket e a Honorary Collection, bloqueamos os contratos relevantes e tiramos um instantâneo de todos os dados e, posteriormente, permitiremos que os titulares originais reivindiquem os NFTs com base em detenções anteriores via Thirdweb. em um novo contrato inteligente sem a vulnerabilidade conhecida" - Mocaverso

Da mesma forma, OpenSea tem anunciaram que estavam trabalhando em estreita colaboração com a Thirdweb para mitigar os riscos envolvidos e planejar ajudar os usuários afetados.